El análisis de datos es una práctica muy utilizada ya que son muchas las empresas o compañías que buscan innovar o mejorar sus técnicas de mercadeo y sus procesos de producción. Gracias a las tecnologías que se han venido desarrollando en las últimas décadas el Data Mining o Minería de Datos soluciona muchos problemas y …

5 Antivirus gratis para Android

Android es un sistema operativo diseñado para funcionar en dispositivos inteligentes con pantalla táctil, sean estos tabletas o teléfonos y con el tiempo está siendo utilizado en otros tipos de dispositivos como smartwatchs. La popularización de este sistema operativo tal vez se deba a la capacidad de personalización que presenta y a la gran variedad …

¿Qué es un Procesador de textos?

Mucho antes de la llegada de los ordenadores domésticos, los procesadores de texto se basaban originalmente en una máquina de escribir híbrida para crear documentos de manera electrónica. Ahora, estas máquinas han evolucionado hasta transformarse en las aplicaciones de softwares que conocemos hoy. Definición de procesador de texto Un procesador de texto es un programa …

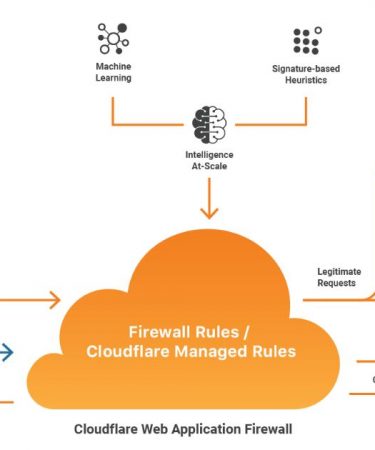

Tipos de seguridad informática

Como resultado de la gran cantidad de riesgos inherentes a las conexiones a internet, la seguridad informática se ha convertido en un término que no sólo abarca el correcto funcionamiento de los servicios y sistemas, sino también la reputación que las empresas prestan. La seguridad informática comprende a un conjunto de áreas de investigación y …

Que es la Virtualización

Si deseas saber ¿Que es la Virtualización? se le define como el proceso tecnológico que transforma un dispositivo hardware mediante la implementación de un software que desarrolla la misma función. Esta rama tecnológica persigue la optimización de los procesos, así como la reducción de los gastos de Tecnología Informática (TI) lo que potencia los niveles …

Bases de Datos

Las bases de datos pueden ser una excelente herramienta para aquellas empresas que sin importar su rubro, manejen una inmensa cantidad de datos. Estas son útiles para dejar un registro de los inventarios, clientes, personal y todo aquello que pueda ser contabilizado o monitoreado. Serán útiles sin importar el tamaño de la empresa, la organización …

¿Qué es una maquina virtual y cómo funciona?

Una máquina virtual es un software diseñado para simular un entorno informático, como si fuera una computadora física, capaz de ejecutar aplicaciones y sistemas operativos. A grandes rasgos, permite que un sistema operativo opere dentro de otro. Las máquinas virtuales resultan útiles para optimizar servidores, dividir los recursos de un ordenador en varios sistemas y …

¿Que es Google Drive y como se instala?

Google Drive es un servicio de alojamiento de archivos el cual nos permite almacenar online hasta 15Gb de datos de manera gratuita y sincronizarlos entre nuestros dispositivos. De esta manera podremos trabajar con nuestros documentos, imágenes y demás archivos sin necesidad de estar conectados a internet, una vez tengamos conexión, Google Drive sincronizado estos archivos …

Data Warehouse garantiza la toma de decisiones efectivas a las empresas

Crear un Data Warehouse o mejor llamada como una base de datos corporativa es necesario con el objetivo de elaborar informes y revisar datos, lo que dará todas las herramientas para decidir correctamente en torno a un tema en particular, catalogado como elemento clave para implementar la Business Intelligence en una empresa. Para las empresas …

Amazon Web Services

La plataforma Amazon Web Services (AWS) es una herramienta de servicios de tipo nube que permite el almacenamiento, conformación de base de datos, redes, entre otros. Su principal objetivo es el crecimiento administrativo de las empresas. Es muy importante saber que es una plataforma que engloba una amplia cantidad de instrumentos para facilitar los procedimientos …